/ 사진제공=게티이미지

/ 사진제공=게티이미지워싱턴포스트(WP)가 독일 공영방송 ZDF와 공동 프로젝트를 통해 입수한 CIA 기밀 보고서에 따르면, CIA는 스위스에 '크립토AG'라는 회사를 만들어 세계 2차 대전 이후 수십년 동안 각국에 암호 장비를 팔며 자금과 극비 정보를 빼냈다. 과거 1970년대 중반부터 80년대 초반까지 한국 국가기관들도 이들의 장비 고객사였다.

이 장치는 암호를 해독하고 메시지를 읽을 수 있도록 조작된 상태였다. 암호장비를 팔면서 이를 해독할 수 있는 이른바 '백도어'(Back door·인위적으로 만든 정보 유출 통로)를 설치해 기밀 장사를 했던 것.

/ 사진=임종철 디자이너

/ 사진=임종철 디자이너미국과 서독은 1979년 주이란 미국 대사관 인질 사태 동안 물라(이슬람교 율법학자)들을 감시했다. 또 포클랜드 전쟁 당시 아르헨티나 군대에 대한 정보를 영국에 제공하기도 했다.

이 시각 인기 뉴스

WP는 1980년대에 미국 정보 당국자들이 팔아넘긴 해외 기밀의 약 40%가 크립토AG 장비에서 나온 정보인 것으로 추정했다. CIA와 독일 BND 첩보국이 각국에 기밀을 팔아 벌어들인 금액도 수백만 달러에 달하는 것으로 알려졌다.

해당 보도 이후 세계 각국이 발칵 뒤집혔다. 특히 지난 1815년부터 두 세기 넘게 중립국 지위를 지켜온 스위스 정부는 신뢰도가 크게 추락했다. 크립토AG는 스위스 정부에만 유일하게 CIA가 조작하지 않은 '정상적인' 암호 장비를 공급했다.

스위스 정부는 지난해 11월부터 해당 사실을 인지하고 정부 차원의 조사를 시작한 상태다. 이번 사건으로 스위스 내부에서도 '중립국 지위가 위선'이라는 자성이 나오고 있다.

WP는 한국도 크립토AG의 주요 고객 중 하나라고 밝혔다. 이에 대해 정부는 13일 공식 성명을 통해 "우리나라는 과거 1970년대 중반부터 80년대 초반까지 일부 공공분야에서 스위스 크립토AG사 암호장비를 사용한 사실이 있다"고 실토했다.

그러나 첩보활동에 장비가 이용됐는 지 여부는 확인이 안되고 있다. 인터넷이 보급되지 않았던 70~80년대 암호장비는 주로 비화 통신 목적으로 사용됐다. 당시 한국은 박정희 대통령 집권 시절. CIA가 한국 군사정권의 동태를 감시할 목적 아니겠느냐는 추측이 나온다.

다만, 정부는 "외국산 장비 도·감청 우려에 따라 국가용 암호장비 독자 기술을 개발해 1984년 전량 국산장비로 대체한 이후 전혀 사용하고 있지 않다"고 부연 설명했다.

영화 남산의 부장들 스틸샷. /사진제공=쇼박스.

영화 남산의 부장들 스틸샷. /사진제공=쇼박스.미국 트럼프 정부는 최근에도 화웨이가 해당 규정을 어기고 통신장비의 백도어 접근 권한을 보유해 각국 기밀 정보을 빼내고 주장했다.

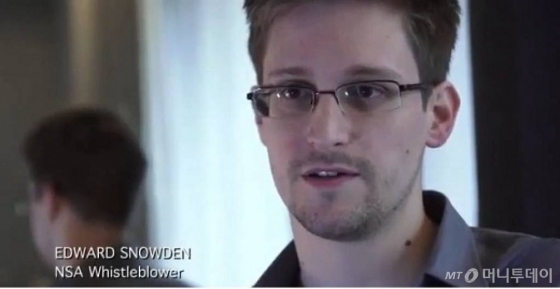

사실 IT 장비나 서비스의 백도어를 이용한 첩보전은 오래전 시작됐다. 2013년 에드워드 스노든이 폭로한 미국 국가안보국(NSA)의 민간 사찰 프로젝트 '프리즘'이 대표적. 전직 미국 NSA 계약요원인 스노든은 NSA가 '프리즘'이란 비밀정보수집 프로그램을 통해 일반인의 통화기록과 인터넷 사용정보를 무차별 수집·사찰한 사실을 폭로했다.

미국 정보당국의 기밀 감시프로그램을 폭로한 전 중앙정보국(CIA) 직원 에드워드 스노든. /사진=가디언 동영상 캡처

미국 정보당국의 기밀 감시프로그램을 폭로한 전 중앙정보국(CIA) 직원 에드워드 스노든. /사진=가디언 동영상 캡처2017년 3월에 위키리크스는 미국 중앙정보국(CIA)이 애플 아이폰, 안드로이드폰, 스마트TV 등 스마트 전자기기들을 해킹해 정보 수집에 활용해왔다는 내부 문건을 폭로하기도 했다.

세계 독재정권, 이스라엘 스파이 장비 선호…전문가들 "검수 기술 갖춰야"국내 보안 전문가들은 이번 보도를 두고 "각국 IT기업을 활용한 첩보전은 여전히 '현재진행형'"이라고 목소리를 높인다.

김승주 고려대 정보보호학부 교수는 "스위스 크립토AG 사건은 그간 보안 전문가들 사이에서 떠돌던 의혹 일부가 수면 위로 떠오른 것에 불과하다"며 "지난 2013년 스노든 폭로에서 확인했듯이 각국 정부가 기업 뒤에 숨어서 '백도어'를 숨기거나 정보를 수집할 가능성은 얼마든지 있다"고 지적했다.

최근 첩보전이 치열한 제3세계 국가들이 선호하는 장비는 이스라엘제 스파이 장비다. 주로 전제 왕정국가(아프리카 에스와티니), 1인 장기 집권 국가(카자흐스탄·우간다·아제르바이잔), 내전과 소요로 정정이 불안한 나라(나이지리아·남수단) 등 세계 독재국가들에 팔려나가 집권도구로 이용되고 있다는 후문이다.

화웨이 사무실/사진=이기범 기자 leekb@

화웨이 사무실/사진=이기범 기자 leekb@캐나다에 망명 중인 사우디아라비아 반체제 인사 오마르 압둘아지즈는 지난 2018년 '주문한 물건이 도착했다'는 택배업체 문자메시지를 클릭했다가 악성 코드인 '페가수스'가 침투해 그의 신상 정보를 모조리 털었다. 얼마 뒤 그와 연락하던 사우디아라비아 국내 인사들이 당국에 끌려갔다.

코드 페가수스는 이스라엘 'NSO그룹'에서 세계 각국 정부의 주문을 받고 제작한 악성 코드다. 해킹 프로그램과 함께 판매된다.

국제 인권단체 프라이버시인터내셔널(PI)에 따르면, 세계 암호해독, 정보탈취, 감시장비 제조업체 528곳 중 이스라엘 기업이 5%(27곳)에 불과하지만 시장점유율은 20%에 달한다.

국내에서도 글로벌 보안 경쟁에 대비해야 한다는 목소리가 커지고 있다. 세계 해커대회를 휩쓸 정도로 우수 인재를 확보하고 있지만 취약한 보안 생태계와 저조한 투자 때문에 핵심 인재들이 해외로 유출되고있는 상황이다.

김승주 교수는 "중국은 화웨이 한 회사에 국한해 이러한 의혹이 제기되지만 미국은 다수의 글로벌 IT기업을 보유하고 있다"며 "미국 정부가 이런 식으로 활용하는 기업이나 기술이 더 많은 것 아니냐는 의혹이 추가적으로 제기될 가능성이 있다"고 말했다.

이어 "외국 제품을 아예 안 쓸 수는 없기 때문에 각 나라에서 확보해야 하는 건 탐지·검수 기술"이라며 "아직 국내 IT산업이 국제 첩보전에 필요한 검수 기술까지는 확보하지 못한 단계"라고 덧붙였다.