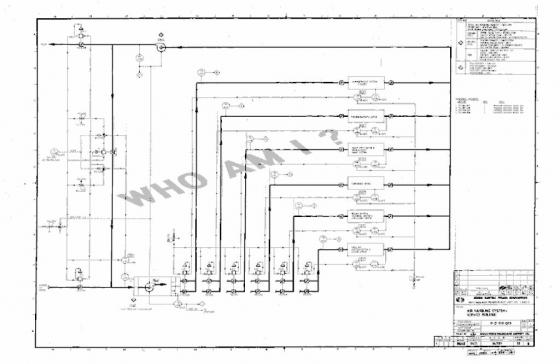

4차 유출에서 공개된 한수원 도면

4차 유출에서 공개된 한수원 도면 22일 보안업계 등에 따르면 이른바 '파이어세일' 우려가 이번 한수원 내부자료 유출사건으로 불거지고 있다. 파이어세일은 영화 '다이하드'에 소개됐던 사이버 공격으로 교통, 금융, 원자력 등 관련 국가 기간망을 통제불능 상태에 빠트린다. 영화같은 일이 현실에도 벌어질 수 있다는 것이 보안전문가들의 의견이다.

우선 원전 제어시스템이 '100% 독립 폐쇄망'으로 안전하다는 한수원의 발표에 대해 보안전문가들은 폐쇄망이라도 '완전 차단'은 없다고 반박한다. 단순하게는 사용자 부주의로 인해 하드디스크 등 외부저장매체 사용을 통해서도 악성코드가 옯겨갈 수 있고, 기본적으로 어떤 연결망이든 통로가 최소한 한군데는 있다는 설명이다.

오히려 폐쇄망을 절대적으로 신뢰하는 인식이 가장 위험하다는 지적까지 나온다. 폐쇄망의 경우 보안 패치도 제대로 적용하지 않는 상황이기 때문. 보안패치를 정기적으로 폐쇄망에 적용하려면, 인터넷연결이나 USB(이동식저장장치)를 활용해야하는데 이 과정에서도 보안 취약점이 발생할 수 있다.

A씨는 "원자력 발전소 등 원격지 시설 장치를 중앙에서 감시·제어하는 시스템이 무결하다는 인식은 잘못된 것"이라며 "이미 충분히 분석 가능한 상황이고, 2010년 스턱스넷 사례만 봐도 알 수 있다"고 지적했다.

이 시각 인기 뉴스

'스턱스넷(Stuxnet)'은 2010년 처음 발견된 바이러스 명칭으로, 주로 독일 지멘스사가 제작한 산업자동화제어시스템에 침투해 오작동을 일으키거나 시스템을 마비시킨다. 당시 지멘스 제품을 주로 사용한 이란 핵시설을 무력화시키기 위해 미국과 이스라엘 등에서 만들어진 것으로 알려졌다. 기간시설에 대한 사이버공격의 대표적인 사례로 꼽힌다.

한수원 등 기간시설 관리 공기업의 보안이 취약하다는 점은 가장 기본인 '내부 조직원 관리'에서도 보인다고 보안전문가들은 꼬집는다. 강력한 보안매뉴얼에 따라 조직원이 행동해야하지만 이미 지난 9월 한수원 직원들이 내부 전산시스템 계정을 외부 용역업체와 공유한 사건 등을 통해 관리 허술이 드러난 상태다.

현 상황이라면 내부 직원의 매뉴얼을 따르지 않은 외부망 접속, 외부 용역업체가 사용하는 컴퓨터 등을 통한 악성코드 유포 등 다양한 공격 시나리오가 가능한 셈이다. 외부 용역업체에 대한 관리 미흡 등은 올해 초 카드3사 개인정보유출 사고에도 나타난 보안 취약부분이다.

보안전문가들은 이같은 기간시설에 대한 외부 공격 위험성에도 정부가 '개인정보범죄정부합동수사단'이라는 이름으로 이번 사건을 수사하는 것은 심각한 문제라고 의견을 모으다. 국민 생명이 달린 문제인데도, 단순 정보 유출 범인을 찾는 방식으로 대응하고 있다는 것.

글로벌 보안기업 시만텍의 윤광택 이사는 "기간시설 외부 공격에 대한 모든 가능성을 열어두고 현재 시설에 대한 보안점검을 꼼꼼히 해야 하고, (공격 통로로 의심되는)연결된 네트워크를 끊어내는 등 대책 수립을 진행해야 한다"며 "특히 보안전문가와 원자력발전 관련 전문가와 공조를 통해서 점검을 진행해야 할 것"이라고 말했다.