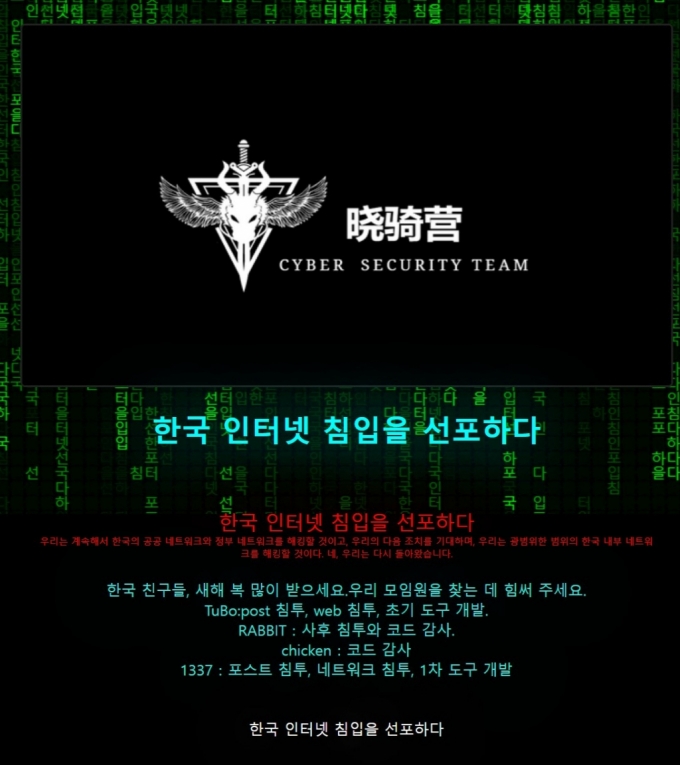

25일 오전 9시 중국 해커조직으로 알려진 '샤오치잉'의 사이버 공격을 받은 한국사회과수업학회 홈페이지. /사진=한국사회과수업학회

25일 오전 9시 중국 해커조직으로 알려진 '샤오치잉'의 사이버 공격을 받은 한국사회과수업학회 홈페이지. /사진=한국사회과수업학회 KISA "해킹 기관 복구 조치 중…12곳 모두 같은 웹호스팅 업체 이용"30일 한국인터넷진흥원(KISA)에 따르면 지난 21일 해킹된 대한건설정책연구원을 포함한 국내 학술기관 홈페이지 12곳 모두 이날까지 복구되지 않은 상태다. KISA 관계자는 "현재 복구 조치는 계속 진행 중"이라며 "복구에 드는 작업 시간이 (피해 기관) 홈페이지마다 달라 복구 완료 시점은 명확하지 않다"고 말했다.

KISA에 따르면 이번에 피해를 본 기관 12곳 모두가 같은 웹호스팅 업체 서비스를 이용한다. 웹호스팅 업체는 보통 한 업체가 하나의 서버에 여러 개의 홈페이지 서비스를 호스팅하기 때문에 해당 업체 보안 시스템에 고객사가 맞출 수밖에 없다. 외국계 웹호스팅 업체는 아마존 등 규모가 크지만 국내 업체는 상대적으로 영세한 소규모란 점도 한계로 지적된다.

보안업계 "웹호스팅 업체 보안 가이드 중요…소규모 기관 지원 강화"

30일 오후 3시 기준 한국교원대학교 유아교육연구소 홈페이지가 접속 불가한 상태다. /사진=한국교원대학교 유아교육연구소

30일 오후 3시 기준 한국교원대학교 유아교육연구소 홈페이지가 접속 불가한 상태다. /사진=한국교원대학교 유아교육연구소한 국내 보안업계 관계자는 "해킹의 주목적은 크게 '파괴'와 '획득'인데 이번 해킹은 '파괴 쇼잉'으로 보인다. 다만, 파괴의 목적이 복구 불가능인 만큼 (피해 기관) 홈페이지 복구가 안 될 가능성도 배제할 수는 없다"고 덧붙였다.

이 시각 인기 뉴스

SK쉴더스 침해사고 분석·대응 전담팀 '탑서트'(Top-CERT)의 김성동 담당은 "이번에 피해를 입은 기관은 각자 별도 보안존이 아닌 IDC 내 단순 호스팅 서비스를 받는 구조"라며 "별도 보안 담당자가 존재하지 않는 운영 목적으로만 서비스되는 경우가 많다"고 말했다.

그러면서 "보안 솔루션 운영, 취약점 점검, 주기적 모니터링 등의 체계가 없다 보니 손쉽게 해킹을 당할 수 있는 구조였던 것으로 보인다"며 "정부 차원에서는 이런 학회와 연구소들을 모아 한 번에 관리 할 수 있는 시스템을 도입하는 방안도 고려할 수 있다"고 설명했다.