/사진=윤선정 인턴

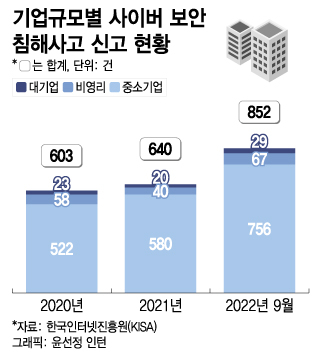

/사진=윤선정 인턴'해커 먹잇감' 된 중소기업…"예산 부족+인력 부재 고착화"11일 한국인터넷진흥원(KISA)이 공개한 '기업 규모별 사이버 보안 침해사고 신고 현황'에 따르면, 최근 3년간 전체 신고 건수는 △2020년 603건 △2021년 640건 △2022년 9월 852건으로 매년 증가추세다. 이 중 가장 신고가 많은 곳은 중소기업으로 △2020년 522건 △2021년 580건 2022년 9월 756건으로 집계됐다. 같은 기간 대기업의 연도별 신고 건수는 △2020년 23건 △2021년 20건 △2022년 9월 29건이었다.

KISA 관계자는 "보안 조치를 위해선 전담 인력이 있어야 하는데 중소기업은 없는 경우가 많다"며 "방화벽이나 망 분리 솔루션 등 보안 장비를 도입해야 하는데 이 모든 조치에 비용이 수반되다 보니 예산 부족과 인력 부재가 침해 사고의 가장 큰 원인"이라고 말했다.

/사진=게티이미지뱅크

/사진=게티이미지뱅크SK쉴더스 침해사고 분석·대응 전담팀 '탑서트'(Top-CERT)의 김성동 팀장은 "중소기업은 적은 매출액에 비해 상대적으로 큰 규모의 보안 솔루션 도입·운영에 상당한 금전적 부담이 있다"며 "정부 차원에서 소규모 중소기업 보안 솔루션 운영을 위한 클라우드형 구독형 서비스와 같은 보안 솔루션 구조 및 관제 체계를 만들고 중소기업에서 감당할 수 있는 수준의 금액 지원이 필요하다"고 강조했다.

취약한 중소기업을 먼저 공격한 뒤 대기업을 타깃 삼는 연쇄 해킹이 벌어질 수 있다는 우려도 있다. 문종현 이스트시큐리티 시큐리티대응센터(ESRC) 센터장은 "해커 입장에선 대기업에 대해선 직접적인 공격이 어려워 중간 연결 고리를 찾게 되고, 결국 협력업체나 하청업체인 소규모 중소기업들을 먼저 노릴 수 있다"며 "내부 직원의 계정이나 신분을 도용해 대기업 담당자들과의 메일로 상대에게 접근하기 용이해지는 것"이라고 설명했다.

이 시각 인기 뉴스

단순히 지원만 늘려서는 근본적인 문제 해결이 어렵다는 지적도 나온다. 문 센터장은 "대부분 해킹당해도 모르고 지나치는 경우가 많은데다, 과기부나 KISA가 수사 권한이 없기 때문에 침해 사고가 벌어져도 해당 업체에 연락해 협조를 구하는 형태로 가고 있다"며 "결론적으로 KISA 입장에서도 기업의 (자체) 신고에 의존할 수밖에 없다. 복잡한 사이버 공간 특성상 민관 공조를 통해 적극적으로 위협을 탐지하려는 노력이 더 중요하다"고 말했다.